顧客至上,是許多服務業奉行的黃金守則,對於時常需要與民眾接觸的銀行業人員來說,更是如此。因為顧客的服務滿意度高低,不只影響銀行品牌的信心或信譽,嚴重更可能造成公司業績下滑,生意直落千丈。不過,對於台新銀行來說,卻一點也不擔心。

走進台新位於內湖區的分行,除了一般櫃臺人員,現在還多了一位神秘的客服人員,負責幫忙接待和回答洽公民眾各種金融問題,不論是信用卡、存款或貸款和財富管理都難不倒她。只要對著桌上的平板電腦說出你要辦理的業務,就會有人馬上回答你。

這位名叫Rose的AI客服,其實是兩年前台新所推出的智能線上客服,原本只能用文字來溝通,今年2月也開始能夠開口說話了,可以聽得懂中文,能用中文與民眾對話。

而且還能夠自然與人聊天互動,甚至有人開玩笑問她歲數,她還會俏皮的回覆「噓!這是秘密!」,就像是你在跟朋友聊天一樣。

該服務推出至今,不只每月有將近6萬人使用,互動問答更超過11筆,可完整回應率高達98%,也因此提高了顧客滿意度。

在銀行推出AI智能語音客服,只是台新AI大戰略裡的其中一項。台新為了打造貼心銀行更提出了AI應用四大戰略方向,包括:客戶經營、流程精進、數據分析,以及風險合規。

台新希望通過由內而外,透過AI與銀行服務的結合,來提供民眾更好的服務。對於台新資訊部門來說,更是一大IT挑戰。

走進位於內湖區的台新銀行大樓,一道道厚重的鐵門讓人印象深刻。台新金控資訊長孫一仕笑說:「作為作業處理中心,這裡是台新資訊作業的重地,所以設備格外嚴密。」

而這棟大樓,也是孕育台新作業流程自動化的地方,孫一仕表示,有了深厚的自動化發展經驗,台新踏在這個基礎上,要來發展AI應用的四大方向。

利用AI語音客服實現顧客至上的黃金手則

首先,在客戶經營方面, 孫一仕表示,台新的目標是要透過AI技術,來提供新的語音互動操作方式,讓客戶能依自己的喜好,更自然地與我們即時互動,而智能客服就是其中一例。

台新以自然語言理解(Natural Language Understanding)技術為中心分別打造了Rose和Richart這兩個AI智能客服應用,用來協助台新發展語音人工智慧平臺和語音助理新服務。

他進一步說明,Rose客服主要搭配的是台新原有的傳統網銀服務,服務對象是較年長或保守的民眾;而另一位Richart智能客服,則是主打年輕一代的使用者。

孫一仕直言,剛開始導入智能客服時,過程並不順利,沒辦法很快回應客戶提出的問題,或是無法回答,因此,「給人不太聰明的印象」,而且只能以文字來溝通。

不過,就像剛剛出生的小孩學習新知,剛開始懂得知識有限,隨著學習時間越長就懂得更多。

後來,孫一仕和IT團隊開始將這些對答文字作為智能客服大腦學習的數據庫,讓AI客服不斷學習擴充知識庫,經過長時間學習教會它們各種銀行相關知識。

「現在,台新AI客服已能回答各種金融知識了。」他說,比如當客戶要問台新業務相關問題時,AI客服可以很快給出完整的答案。而且不只能用文字回答,現在,「不論是Rose或是Richart,都已經能正確地辨識語音,回答客戶問的問題了。」他說。

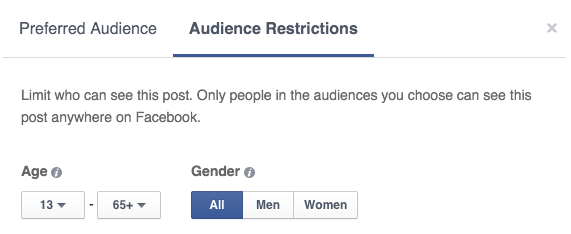

孫一仕接下來更計畫在今年第三季推出智能客服的帳務查詢功能,以後使用者只要以實名登入、就能查詢帳務。甚至,台新背後還有更大企圖,是要將AI客服服務觸角,延伸到銀行體系之外,要讓臉書用戶未來透過Messanger對話訊息,由Richart替民眾解決問題。

導入敏捷式開發,推出有感新服務

不過,要推出這些新服務,對於台新IT的挑戰也不小,不只要學習新的IT技術,即時服務上線後,也必須不斷改版推出新功能,才能滿足顧客的需求,光只靠傳統的開發流程已難以應付,而必須要有新的作法。

孫一仕舉開發Richart數位銀行為例,當時他就導入了新的工作模式,也就是敏捷式開發(Agile Development)。他稱讚,敏捷開發最大的益處,在於結合IT單位和業務單位,讓彼此了解對方,能更快反應使用者的需求。

雖然台新不斷有新服務或功能推出,但並不是所有的服務,民眾都會買單。「一個真正好的服務,要能夠依據服務對象而有不同的服務方式與內容。」他舉例,在Richart數位銀行App裡有提供一個快速轉帳的功能,只要靠QR碼或搖一搖,就能轉帳給對方,不需要在上網或到銀行轉帳。這個新功能推出時,頗受年輕人喜愛,但對年長者或較保守的民眾接受度則不高,這些人仍偏好傳統的輸入轉帳方式。

孫一仕說,從技術本質來看,台新自己的網路銀行和數位銀行App其實沒有不同,但面對不同的客戶族群時,呈現的方式卻是不一樣。

而這段經驗也讓他深刻體會到,未來在開發AI服務,不只是技術層面,也要考慮服務族群的差異。

流程精進是台新第二大AI戰略方向。孫一仕表示,不論是在生物特徵辨識、身分辨識、交易授權,以及流程自動化,都已開始使用AI技術,用來改造內部作業或簡化工作流程,從而提高人員效率。

在AI戰略大方向下,除了關注技術,也要在乎時機

不過,孫一仕並非一味地迎合新科技,而是有他自己的堅持。例如要引進AI來發展新的身分驗證機制時,他要求必須要符合兩個條件,第一是辨識度要夠高,第二是要合乎法律規定。因此,即便有金融業者開始導入聲紋辨識、指靜脈辨識等等,但就如同孫一仕奉行的「適時(Just-in-time)」準則,他認為技術要是太早引進,會因不成熟而失敗,但如果太晚引進,則會失去市場先機,何時引進會是最適當的時間,「我們還在密切觀察。」他說。

不同於對於新科技採用持謹慎態度,在開發新應用上,台新反倒是勇往直前,勇於接受新挑戰。像是在2016年時,台新就在自家的數位銀行App新增指紋辨識登入功能,讓顧客可以使用指紋辨識登入App完成付款,而從去年底到今,台新也不斷在開發臉部辨識功能,並於今年5月的未來商務展中,對外公開展示臉部辨識技術與實體ATM的新應用。

![]()

台新金控資訊長孫一仕表示,資料就是關鍵。銀行要創造AI新服務或新價值,需要找到新資料。

攝影/洪政偉

未來要靠RPA完成銀行跨系統執行整合

另以流程自動化為例,孫一仕表示,台新則是聚焦在機器人流程自動化(Robotic Process Automation,RPA)的應用。簡言之,RPA指的是一套軟體自動化機器人程式,可以用來模擬人類在電腦上辦公的作業流程和行為,以取代傳統需要大量人力的例行性或反覆性作業,以提升工作效率。

他說,至今台新許多業務的小環節,「不敢說到100%自動化,但能做到自動化大概都做到極致了」。他表示,這要歸功台新很早就打下自動化發展的基礎,因為台新是臺灣少數幾家在早期就建置作業中心的銀行,也同時致力於不同情境的自動化作業,像是以光學文字辨識(OCR)、電子表單化,來加速開戶流程。甚至在2015年時,就能讓車貸、房貸的專員填完客戶表格後,用手機拍照文件、透過理專App將照片傳到後臺,直接處理客戶檔案。

另外,針對流程自動化改造,台新自己組成商業流程管理(Business Process Management,BPM)團隊,並持續在近8年來,每年都舉辦BPM流程改造活動,來精進各項自動化作業。相較於RPA,BPM指的是基礎設施級的流程管理,而在BPM的基礎上,台新要透過RPA機器人流程自動化,來發揮它的特性,完成銀行跨系統執行整合,將原本各自自動化的小環節以RPA串聯起來,讓整個工作流程更順暢。

至於如何評鑑RPA效益,孫一仕說,除了比較省下的全時約當數(Full Time Equivalent,FTE),最主要還是會看節省下的時間,比如讓一個需要人為操作3小時的流程,縮短為立即就能處理好。

發掘資料新價值,提供有別於傳統的AI新服務

在數據分析方面,孫一仕則說,目前,台新已將這些年來在客服中心累積的大量語音資料,透過自然語意分析技術,從文字語義中找出以往沒發覺的含義,「這也是台新希望藉由AI技術,來發掘以往沒有注意或發現的資料價值。」他表示。

此外,孫一仕也曾構想過要以自然語言生成(NLG)技術來發展新AI服務,來減輕人員的工作負擔,並且提到國外已經有實際案例可循,例如能用AI來寫簡單的財務報告等。

而要做到這件事,首先,就是要先透過自然語言處理,分析所有財務報告內容,再以NLG技術寫出一篇報告。雖然,孫一仕對這樣的應用頗有興趣,但因牽涉到太多配套措施,包括是否有合適的執行工具,來寫出符合中文文法的句子等。因此,他說,台新對NLG的應用,目前還未有具體內容。

最後,在風險合規上,孫一仕指出,台新將著重於AI與信用評估的結合,要利用新資料建立一個信用評估AI模型,以輔助銀行人員來加快評估申請人的信用狀況。

他舉例說,傳統金融機構在評估一個人的信用時,不外乎以職業、年齡、房地產和個人信用歷史等為標準,但未來也許可以加入其他新資料作參考,比如求學經歷或臉書好友等。不過,他坦言目前有兩大挑戰,一是要找到非傳統資料不容易,再者,要解釋以這些資料而產生的模型,也十分困難。

資料仍是打造AI服務的關鍵

不過,當問及開發AI服務的挑戰是什麼?他認為,許多銀行目前已把現有的資料分析得差不多了,如果要開發新服務,特別是AI服務,就需要新的資料來創造新價值。孫一仕斬釘截鐵地說:「資料是關鍵」。

CIO小檔案

孫一仕

台新金控資訊長

學歷:東吳大學電子計算機科學士畢業

經歷:從事金融資訊服務相關工作逾29年,曾任臺灣花旗銀行亞太區電子銀行研發中心協理、臺灣SAP公司總經理、IBM大中華區金融服務事業群支付暨交易系統總經理等職,也參與數本金融科技書籍翻譯,如《Bank 3.0-銀行轉型未來式》等。

公司檔案

台新金控

● 地址:臺北市大安區仁愛路4段118號

● 成立時間:2002年2月18日

● 員工數:約8,000人

● 年營收:新臺幣378億元(2017年)

資訊部門檔案

● 資訊部門主管職稱:資訊長

● 資訊部門主管姓名:孫一仕

IT大事記

● 2015年:推出行動辦公室「理專App」、軟體專案改導入敏捷式開發

● 2016年:Rose和Richart智能客服上線,Richart數位銀行導入行動自然人憑證

● 2017年:智能客服導入語音人工智慧平臺

● 2018年:Rose智能音箱首度亮相,Richart數位銀行推出AI智能投資服務

.jpg)

.png)

.jpg)

.jpg)

.jpg)